Inhoudsopgave

Als MSP’er (Managed Service Provider) zien we het als onze taak om technische ontwikkelingen op de voet te volgen. Dit doen we door actief te participeren in wereldwijde IT-netwerkgroepen en brancheverenigingen. Samen met onze klanten werken we daardoor continu aan een verbeterde veiligheid.

Alhoewel er bijna dagelijks te lezen is over een (grote) cyberaanval ergens in de wereld, merken we nog altijd dat de risico’s en beveiligingsmogelijkheden voor veel bedrijven nog niet altijd duidelijk zijn.

In dit artikel gaan we in op de nieuwe wetgeving die in 2024 impact zal hebben, maar ook welke kansen er zijn. Niet alleen om de ‘eigen’ beveiliging te verbeteren maar ook om een betrouwbare zakenpartner te blijven.

Het is belangrijk om te weten of jouw organisatie aan de NIS2 eisen moet voldoen. Ontdek met de NIS2-check of jouw organisatie hieraan moet voldoen:

NIS2: Versterking van Cybersecurity in Europa

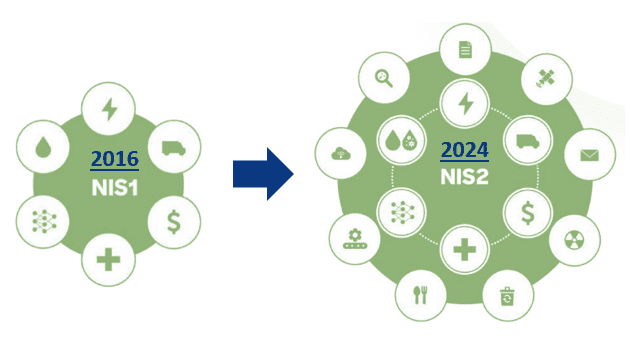

De NIS2-richtlijn is een initiatief van de Europese Unie om de cybersecurity en cyberweerbaarheid in heel Europa te versterken. Het is een voortzetting van de oorspronkelijke NIS-richtlijn en dient als basis voor nationale wetgeving in de lidstaten. De richtlijn is uitgebreid naar meer organisaties, waaronder ICT-dienstverleners, de maakindustrie en organisaties die een cruciale rol spelen in vitale toeleveringsketens.

Invoering van de NIS2-wet

NIS staat voor netwerk- en informatiesystemen. Dit is een cybersecurity richtlijn die in 2016 is opgesteld door de Europese Unie. Omdat de ontwikkelingen zo snel gaan is NIS1 verouderd. Niet elke lidstaat van de Europese Unie past deze richtlijn op dezelfde manier toe, waardoor er veiligheidsrisico’s ontstaan als bedrijven met andere Europese landen zakendoen. Daarnaast blijft de cybercriminaliteit enorm toenemen: ‘De politie registreerde 14.000 gevallen van cybercriminaliteit in 2021. Dat is een toename van bijna een derde vergeleken met een jaar eerder en drie keer meer dan in 2019.’ Dat betekent dat het beveiligen van ons ‘collectieve’ netwerk niet meer vrijblijvend mag zijn.

Eind 2022 is de definitieve versie van de NIS2-richtlijn bekendgemaakt en individuele landen hebben dan nog tot eind 2024 om de nationale wetgeving hierop aan te passen. In Nederland is dit de Wet beveiliging netwerk- en informatiesystemen (Wbni).

Blijf op de hoogte!

Schrijf je in voor onze nieuwsbrief.

- Blijf vooroplopen in cybersecurity met onze nieuwsbrief

- Ontvang iedere maand direct toepasbare tips voor een betere cyberbeveiliging

- Profiteer van het professionele advies van onze experts

Aanpak voor NIS2-compliance

Voor een effectieve implementatie van NIS2 is het essentieel om een grondige risicoanalyse uit te voeren. Organisaties moeten de mogelijke risico's en bedreigingen voor hun informatiebeveiliging identificeren en evalueren. Het is cruciaal om de impact van deze risico's op de vertrouwelijkheid, integriteit en beschikbaarheid van informatie te beoordelen.

Daarnaast is het gebruik van bestaande raamwerken, zoals CIS Controls, een waardevolle aanpak voor NIS2-compliance. Deze raamwerken bieden begeleiding en best practices voor het opzetten van een robuuste cybersecurityomgeving. Bovendien kunnen bestaande certificeringen, zoals ISO 27001 of NEN 7510, organisaties helpen bij het structureren van hun beveiligingsmaatregelen, hoewel ze niet automatisch zorgen voor NIS2-compliance.

Wat gaat er veranderen met de nieuwe NIS-2

Alhoewel de wetgeving nog in de maak is, kunnen we al wel opmaken wat er in grote lijnen zal veranderen.

In NIS1 lag de focus op een beperkte lijst ‘kritische sectoren’, zoals drinkwater en de zorg. In NIS2 wordt deze lijst uitgebreid met sectoren energie, vervoer, bankwezen, financiële marktinstellingen, gezondheid, drinkwater, afvalwater, digitale infrastructuur, overheidsdiensten, ruimtevaart, post- en koeriersdiensten, afvalbeheer, chemie, voeding, industrie, en digitale aanbieders.

Er zal bij bedrijven in deze sectoren strenger worden gecontroleerd en/of toezicht worden gehouden door de autoriteiten.

Handhaving

Daarnaast wil de EU ook de verantwoordelijkheid die bedrijven én bestuurders hebben wat explicieter maken. Dit betekent dat er gecontroleerd zal worden, maar ook dat er consequenties verbonden mogen worden (boetes tot 10 miljoen of 2% van de omzet) bij het structureel niet nemen van verantwoordelijkheid op het gebied van beveiliging. De EU hoopt dat er door de nieuwe regels meer informatie-uitwisseling en samenwerking rondom cybercrisisbeheer op de verschillende overheidsniveaus plaats zal vinden.

Zorgplicht en meldplicht

De NIS2 richtlijn bestaat uit twee onderdelen: de zorgplicht en de meldplicht. De zorgplicht verplicht organisaties om hun hele infrastructuur veilig te hebben en te houden. Dat betekent onder meer dat het verplicht wordt om de middelen te hebben om te monitoren wat er op het netwerk gebeurt.

Volgens de meldplicht moeten organisaties melding maken (AVG) wanneer ze te maken krijgen met een cyberincident. Die meldplicht geldt nu alleen nog voor datalekken, maar het wordt nu dus ook verplicht om zaken als een ransomware-aanval of misbruik van een kwetsbare plek te melden. Door deze meldplicht kunnen bedrijven beter van elkaar leren hoe ze hun beveiliging kunnen optimaliseren.

Wat betekent dit voor een Nederlands bedrijf?

Het lijkt erop dat de handhaving zoals hiervoor beschreven alleen zal gelden voor bedrijven met meer dan 50 werknemers en/of meer dan 10 miljoen euro omzet. Echter betekent dit niet dat er geen verantwoordelijkheid ligt bij de andere bedrijven. ‘Alle bedrijven, ook kleine mkb-bedrijven, die ‘essentiële diensten’ leveren moeten in 2023 voldoen aan de nieuwe ‘cyber security’-richtlijnen.’ volgens Europarlementariër Bart Groothuis.

Voorkeurspositie als ‘ketenpartner’

Uiteraard doet elk bedrijf er goed aan om, los van NIS2 richtlijnen, ‘voor zichzelf’ de basis op orde te hebben. Maar daarnaast zien we ook dat deze nieuwe ‘directive’ gaat betekenen dat (lokale) overheden én grote ondernemingen meer budget zullen vrijmaken voor hun cybersecurity.

Bedrijven met minder dan 50 werknemers en/of minder dan 10 miljoen euro omzet zullen waarschijnlijk niet gecontroleerd worden door de autoriteiten. Echter, zullen deze bedrijven wel klanten hebben die in deze categorie vallen. En die bedrijven zullen ook eisen gaan stellen aan hun toeleveranciers. Denk aan cyberrisico’s die kunnen voortkomen uit e-mail verkeer en digitale portals. Het ‘netwerk’ gaat altijd verder dan het eigen bedrijf en daardoor zullen ‘kleine’ bedrijven die hun cybersecurity op orde hebben daarmee een voorkeurspositie krijgen.

Een bedrijf heeft niet alleen zijn eigen data om voor te zorgen, maar uiteraard ook gegevens van klanten, leveranciers en personeel. Van alle bedrijven wordt verwacht dat ze voldoen aan goed ‘huismeesterschap’ over deze gegevens.

Wat is een goede beveiliging?

Er zijn verschillende ‘lagen’ van beveiliging. De eerste laag is een goed slot op de deur:

- Installeer software-updates zodra ze worden aangeboden; herstart wekelijks uw computer en systemen zodat de installaties worden afgerond.

- Richt het systeem zo in dat er actueel gekeken kan worden wie er is ingelogd. Daarmee wordt de controle behouden over wie er in het systeem werkt.

- Maak zeer frequente back-ups en test deze ook. Door een recente back-up kan een bedrijf in geval van een incident, met relatief weinig schade snel door.

- Gebruik MFA (Multi Factor Authentication), hierdoor wordt het voor hackers al een stuk lastiger en dus minder interessant om binnen te komen.

Wat kan er verder gedaan worden om het systeem te beveiligen?

- Zorg dat elke applicatie en elk systeem voldoende loginformatie genereert en sla deze extern op (SIEM);

- Bepaal op basis van functies en rollen wie toegang heeft tot data en diensten, bijvoorbeeld door Role Based Access Control (RBAC) in te richten;

- Segmenteer netwerken, zodat het totale bedrijfsnetwerk uit verschillende zones bestaat die niet zomaar gelijktijdig kunnen worden geïnfiltreerd;

- Controleer welke apparaten en diensten bereikbaar zijn vanaf het internet en bescherm deze met een firewall, anti-malware en virusscanner;

- Versleutel opslagmedia zoals USB-sticks, externe harde schijven en bedrijfstelefoons met gevoelige bedrijfsinformatie;

Mocht u vragen hebben of interesse in een cybersecurityanalyse van uw bedrijf, neem dan vooral contact op en dan helpen we u hier graag mee.

Meer weten?

Heb je nog vragen over deze pagina of NIS2?

Wil je eens vrijblijvend sparren met onze experts

over de gevolgen van NIS2 voor jouw organisatie?

Neem dan contact op met onze accountmanagers

of vul het contactformulier in: